Một báo cáo của Kaspersky Lab cho thấy trong vòng 5 năm qua, một mối đe dọa mang tên Naikon đã thâm nhập thành công vào các tổ chức quốc gia xung quanh biển Đông.

Các chuyên gia của hãng bảo mật này cũng chỉ ra rằng, nhóm Naikon là người Trung Quốc và mục tiêu chính của nhóm này là các cơ quan chính phủ cấp cao và các tổ chức dân sự và quân sự ở các nước như Philippines, Malaysia, Campuchia, Indonesia, Việt Nam, Myanmar, Singapore, và Nepal.

Naikon được Kaspersky Lab nhắc tới lần đầu tiên trong báo cáo gần đây mang tên “Ký sự Hellsing: Đế chế đáp trả.” Khi ấy, Hellsing, một nhóm tội phạm mạng khác, đã quyết định trả đũa khi bị Naikon tấn công.

“Các tội phạm đứng sau các cuộc tấn công của Naikon đã xoay sở để phát minh một thiết bị linh hoạt mà có thể xây dựng ở bất kì quốc gia mục tiêu nào với các thông tin từ hệ thống của nạn nhân đi đến trung tâm điều khiển. Nếu sau đó kẻ tấn công quyết định tấn công vào mục tiêu khác ở một quốc gia khác thì chỉ cần thiết lập kết nối mới. Có các nhà điều hành tập trung vào một nhóm mục tiêu cụ thể khiến mọi thứ dễ dàng hơn cho nhóm gián điệp Naikon,” ông Kurt Baumgartner, Trưởng nhóm Nhà nghiên cứu An ninh (nhóm GreAT thuộc Kaspersky Lab) cho biết.

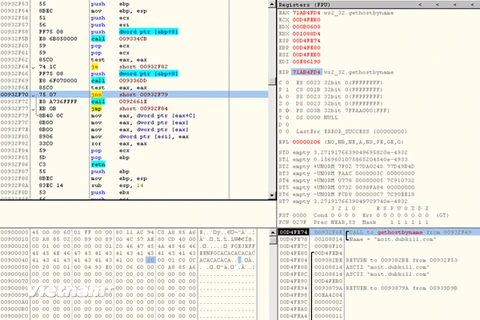

Các mục tiêu của Naikon bị tấn công bằng phương pháp giả mạo truyền thống với email chứa tệp đính kèm được thiết kế dựa trên sự quan tâm của nạn nhân. Tệp tin đính kèm này trông giống như tài liệu Word.

Phía Kaspersky Lab khuyến nghị các tổ chức tự bảo vệ mình trước Naikon bằng việc không mở tệp đính kèm, đường link từ những người không quen biết; sử dụng giải pháp cao cấp chống phần mềm độc hại; cài phiên bản điều hành mới nhất để đảm bảo không bị lỗi…

Trước đó, vào năm 2014, rất nhiều website tại Việt Nam cũng từng bị tin tặc Trung Quốc tấn công./.